Лучшие сервисы, чтобы раскодировать текст online

Содержание:

Шифратори

Шифратор (coder) — це комбінаційне пристрій, що виконує функції, зворотні дешифратор. При подачі сигналу на один з його входів (унітарний код) на виході повинен утворитися відповідний двійковий код.

Якщо число входів шифратора одно 2n, то число виходів, очевидно, має бути рівним п, тобто числу розрядів двійкового коду, яким можна закодувати 2 «ситуацій.

Проілюструємо синтез схеми шифратора при п = 3. Таблиця істинності має вигляд, наведений в табл. 3.6.

Таблиця 3.6

|

Входи х |

Виходи |

Входи х |

Виходи |

|||

|

y 3 |

y 2 |

y 1 |

y 3 |

y 2 |

y 1 |

|

|

4 |

1 |

|||||

|

1 |

1 |

5 |

1 |

1 |

||

|

2 |

1 |

e |

1 |

1 |

||

|

3 |

1 |

1 |

7 |

1 |

1 |

1 |

Робота шифратора описується трьома функціями у 3, у 2, y 1, кожна з яких дорівнює одиниці на чотирьох наборах (номер набору відповідає номеру входу). СовДНФ функцій виходу рівні:

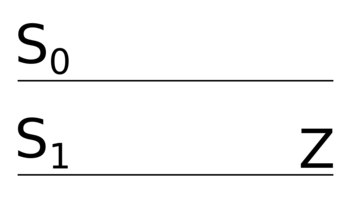

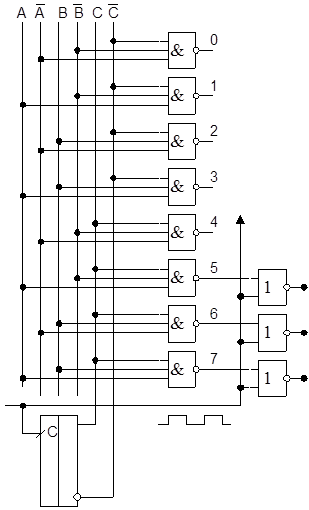

Три функції реалізуються трьома діз’юнкторамі (рис. 3.15), на виходах яких формується трьохрозрядний двійковий код.

Рис. 3.15. Шифратор на три виходи

При цьому аргумент x 0 не входить ні в одну з логічних функцій і шина x 0 залишається незадіяною. Дійсно, вхідному сигналу х0 повинен відповідати код «000», який все одно буде на виході шифратора, якщо всі інші аргументи дорівнюють нулю.

Крім звичайних шифраторів існують також пріоритетні шифратори. Такі шифратори виконують більш складну операцію. При роботі ЕОМ та інших пристроїв часто вирішується завдання визначення пріоритетного претендента на обслуговування. Кілька конкурентів виставляють свої запити на обслуговування, які не можуть бути задоволені одночасно. Потрібно вибрати, кому надається право першочергового обслуговування. Найпростіший варіант завдання — привласнення кожному джерелу запитів фіксованого пріоритету. Наприклад, група з восьми запитів R 7, …, R 0 (R — від англ. Request — запит) формується гак, що вищий пріоритет має джерело номер сім, а далі пріоритет зменшується від номера до номера. Наймолодший пріоритет у кульового джерела — він буде обслуговуватися лише за відсутності всіх інших запитів. Якщо є одночасно декілька запитів, обслуговується запит з найбільшим номером.

Пріоритетний шифратор виробляє на виході двійковий номер старшого запиту. При наявності всього одного порушеної входу пріоритетний шифратор працює так само, як і двійковий. Тому в серіях ІС двійковий шифратор як самостійний елемент може бути відсутнім. Режим його роботи — окремий випадок роботи пріоритетного шифратора.

Логическая схема шифратора[править]

Построить логическую схему шифратора можно следующим образом: давайте будем использовать гейт , который имеет входов (где — какое-то натуральное число), и на выходе возвращает , если на всех его входах будет подано , в противном случае этот гейт вернёт . Давайте рядом с каждым выходом поставим гейт , и будем, по необходимости, расширять этот гейт. Тогда для каждого входа рассмотрим двоичное представление номера этого входа, и если на -ом месте стоит , то соединим этот вход с гейтом , который соединён с выходом . Очевидно, если подать ровно на один вход , то выходы будут кодировать это число в двоичном представлении (если подать на вход , то на всех выходах будет , а сам вход не будет соединён ни с каким гейтом).

|

|

|

Принцип работы дешифратора

Дешифраторы используются для преобразования двоичных чисел в десятичные числа и находят применение в печатающих устройствах. В таких устройствах двоичное число, поступая на вход дешифратора, вызывает появление десятичного числа только на одном определённом его выходе. На рис.9.11 приведено символическое изображение дешифратора и его таблица истинносити. Символ DC образован от английского слова Decoder. Слева показаны входы, на которых отмечены весовые коэффициенты двоичного кода, справа выходы десятичных чисел. На каждом входе образуется десятичное число при определенных комбинациях входного кода.

Рис.9.11. Символическое изображение дешифратора и его таблица истинности

Рассмотрим построение дешифратора по его таблице истинности.

Значения входных переменных определяются логическими выражениями:

y0 =8^4^ 2^1,

y1 =8^4^2^ x 1,

y2 =8^4^ x2 ^1,

y3 =8 ^4^ x2 ^ x1,

y4 =8 ^x4 ^2 ^1, (9.1)

y5 =8 ^ x4^2 ^ x1,

y6 =8 ^ x4^ x2 ^1,

y7 =8 ^ x4^ x2 ^ x1,

y8 = x8 ^4^2^1,

y9 = x 8 ^4 ^ 2^ x 1.

Используя логические выражения (9.1), построим логическую схему дешифратора.

На рис.9.12 показана логическая схема дешифратора, построенного на логических элементах И и инверторах НЕ.

Рис.9.12. Логическая схема дешифратора

Шаги

Метод 1 из 2:

Зашифровка

-

1

Скачайте из интернета квадрат Виженера или найдите, как он выглядит, и сделайте его самостоятельно.

-

2

Придумайте ключевое слово короче фразы или фраз, которые вы хотите зашифровать. Например, в этой статье мы будем использовать слово:

LIME

-

3

Запишите сообщение без пробелов. Мы возьмем фразу «wikiHow is the best» и запишем ее как:

WIKIHOWISTHEBEST

-

4

Запишите ключевое слово под сообщением, чтобы каждая буква стояла строго под соответствующей буквой сообщения. Повторяйте это слово (без пробелов) до конца сообщения. В нашем примере это будет:

WIKIHOWISTHEBEST

LIMELIMELIMELIME

-

5

Укоротите ключевое слово, чтобы оно помещалось во фразу, если это необходимо. В нашем примере, слово

LIME

подходит по количеству букв для ключевой фразы, поэтому сокращать его не нужно. Однако возьмем фразу «wikiHow is the best of the best», тогда получится:

WIKIHOWISTHEBESTOFTHEBEST

LIMELIMELIMELIMELIMELIMEL

-

6

Перейдите к ряду первой буквы в ключевом слове в квадрате Видженера и найдите колонку с первой буквой изначального сообщения, а затем найдите точку пересечения ряда и колонки. В нашем примере это ряд, обозначенный L, и колонка, обозначенная W. Буква на их пересечении будет первой буквой вашего зашифрованного сообщения.

-

7

Продолжайте делать то же самое для всех букв фразы по порядку, пока не зашифруете ее целиком. Первая буква, которую мы получили в предыдущем шаге, —буква H, вторая — Q и так далее. В итоге получится фраза:

HQWMSWIMDBTIMMEX

Метод 2 из 2:

Расшифровка

-

1

Чтобы расшифровать текст, выполните описанные выше действия в обратном порядке.

-

2

Найдите ряд, обозначенный первой буквой ключевого слова. Найдите в нем первую букву зашифрованной фразы. Посмотрите, в какой колонке она находится: буква, которой обозначена эта колонка, и будет первой буквой расшифрованного сообщения.

-

3

Продолжайте делать то же самое для всех букв фразы по порядку, пока не расшифруете ее целиком.

Советы

- Дважды перепроверьте, чтобы убедиться в правильности кодировки. Если вы неправильно закодируете текст, его невозможно будет правильно расшифровать, а понять, что в нем есть ошибка, без проверки очень сложно.

- Если использовать соответствующее программное обеспечение для графического программирования и тщательно все проверять, процесс можно автоматизировать.

- Если вы дадите кому-то зашифрованный текст, для расшифровки потребуется ключевое слово. Сообщите его человеку шепотом по секрету или зашифруйте с помощью шифра Цезаря. Имейте в виду, что на сегодняшний день этот шифр не является абсолютно надежным, и его можно взломать автоматически.

- В интернете есть средства расшифровки кода Виженера, которые вы можете найти и использовать.

- Если вы используете большой квадрат Виженера, включающий пунктуацию и пробелы, шифр будет сложнее расшифровать, особенно если ключевое слово или ключевая фраза имеют такую же или бо́льшую длину, чем сообщение.

- Еще один путь усложнить шифр — сначала зашифровать исходное сообщение другим способом (например, перестановочным шифром), а уже полученный результат закодировать с помощью шифра Виженера. Даже если шифр Виженера расшифруют, на выходе получится лишь бессмысленный набор букв. Не применяйте к исходному сообщению шифр Цезаря вместо перестановочного шифра, так как в этом случае оба шага шифрования можно будет объединить в один, и шифровка будет не очень надежной.

- Чем чаще ваше ключевое слово или фраза повторяются, тем легче расшифровать текст. Ключ должен быть как можно длиннее.

Убираем кракозябры в Windows 7

Основная причина рассматриваемой неполадки – не распознается установленная системой кодировка либо выбрана неправильная таблица перекодировки. Устранить эту проблему можно несколькими методами.

Способ 1: Смена системной локали

В большинстве случаев устранить трудности с распознаванием кодировки можно сменой системной локали – с русской на английскую, затем снова на русскую. Делается это следующим образом:

- Откройте «Пуск» (в английской версии «Start») и выберите пункт «Панель управления» («Control Panel»).

Переключите отображение элементов панели в режим «Крупные значки» («Big Icons») и выберите пункт «Язык и региональные стандарты» («Regional and Language options»).

Перейдите к разделу «Языки и клавиатуры» («Keyboards and Languages»), после чего воспользуйтесь выпадающим меню «Выберите язык интерфейса» («Change System Locale»), в котором выберите вариант «English».

Перезагрузите компьютер, после чего повторите шаги 1-3, но на этот раз выберите язык интерфейса «Русский».

После рестарта машины проблема с кракозябрами должна быть устранена. Если нет, читайте далее.

Способ 2: Изменение кодировки через системный реестр

Второй метод исправления ошибок с чтением кодировки заключается в ручном выборе требуемых таблиц через системный реестр.

Первый вариант

- Откройте средство «Выполнить» комбинацией клавиш Win+R, пропишите команду и нажмите Enter на клавиатуре.

Перейдите по адресу

Далее предстоит довольно затратная по времени процедура – каждый из ключей, который находится в этом каталоге, следует заменить на : откройте произвольный ключ двойным щелчком левой кнопки мыши по нему, введите новое значение ключа и нажимайте «ОК».

Повторяйте шаг 3, пока не замените все. Затем закрывайте «Редактор реестра» и проведите ребут машины.

Альтернативный вариант

Первая представленная последовательность замены кодировки неэффективна по времени, но существует способ её ускорить – создать файл REG с заранее прописанными командами.

- Откройте «Блокнот» с администраторскими полномочиями: откройте «Пуск», начните вводить название программы в строке поиска, затем кликните правой кнопкой мыши по результату и выберите соответствующий пункт в контекстном меню

Вставьте в окно следующий текст:

«ARIAL»=dword:00000000

«Arial,0″=»Arial,204»

«Comic Sans MS,0″=»Comic Sans MS,204»

«Courier,0″=»Courier New,204»

«Courier,204″=»Courier New,204»

«MS Sans Serif,0″=»MS Sans Serif,204»

«Tahoma,0″=»Tahoma,204»

«Times New Roman,0″=»Times New Roman,204»

«Verdana,0″=»Verdana,204»

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Nls\CodePage

Далее используйте пункты «Файл» – «Сохранить как».

Откроется окно сохранения – первым делом выберите «Все» в меню «Тип файла», далее введите название создаваемого документа в таком формате:

В конце процедуры нажмите «Сохранить».

Закрывайте «Блокнот» и переходите к директории, в которую сохранили файл. Обратите внимание, что теперь его иконка имеет вид файла реестра. На этом этапе рекомендуем сделать резервную копию данных — откройте «Редактор реестра» и воспользуйтесь пунктами «Файл» — «Экспорт».

После этого можно запустить созданный REG-файл двойным щелчком ЛКМ.

Подтвердите, что желаете внести изменения.

Перезапустите компьютер.

В большинстве случаев вышеуказанных действий достаточно для устранения всех проблем с кракозябрами, но стоит иметь в виду, что они могут привести к другим неполадкам, поэтому применять его рекомендуем исключительно в крайнем случае.

Способ 3: Переустановка операционной системы

Описанные выше способы могут не иметь желаемого эффекта – проблема продолжает наблюдаться, несмотря на действия пользователя. В таком случае некорректную ассоциацию таблиц кодировок вручную изменить невозможно, и единственным способом её устранить будет переустановка ОС.

Урок: Установка Windows 7 поверх Windows 7

Заключение

Мы рассмотрели методы устранения проблемы с отображением кракозябр вместо нормального текста в Windows 7. Напоследок хотим отметить, что такой сбой чаще всего наблюдается в пиратских «репаках», поэтому ещё раз напоминаем – используйте только лицензионное ПО или его свободные аналоги.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

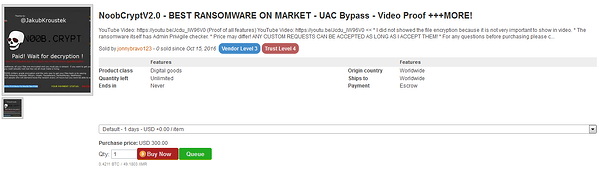

NoobCrypt

NoobCrypt, который я открыл летом 2016 года, написан на языке C# и использует алгоритм шифрования AES256. Программа имеет запоминающийся графический интерфейс, который отображается после блокировки доступа к файлам.

Данный экран с требованием выкупа — странная смесь сообщений. К примеру, он требует выплатить определенную сумму в долларах Новой Зеландии (NZD), но средства предлагает перевести на адрес в системе Bitcoin. В то же время текст с гордостью заявляет, что программа «создана в Румынии». Странное сочетание.

Название «NoobCrypt» было выбрано мной на основе обнаруженных в коде сообщений и ключа для расшифровки:

Чтобы расшифровать файлы, программа NoobCrypt предлагает «код разблокировки», который необходимо купить. В Twitter мной были опубликованы бесплатные ключи для удаления всех известных версий программы NoobCrypt (примеры: , , ). Однако определять, какой из них следует использовать, приходилось вручную. Благодаря нашему инструменту для дешифровки вам уже не придется гадать, какой код нужно применить.

Вскоре после публикации кодов, исследователь программ-вымогателей с сетевым именем xXToffeeXx сообщил нам о создании новой версии NoobCrypt, которая рекламировалась во множестве магазинов в сетях Darknet. Стоимость этой версии, находящейся в продаже, составляет $300.

Автор даже подготовил демонстрационное видео, демонстрирующее функции, которые представлены как новые, в том числе использование «шифрования военного уровня» и «невозможность обнаружения антивирусами (кроме AVG)», что является обманом: многие антивирусы способны обнаружить эту программу.

Как видно на снимке внизу, автор даже упоминает мое имя на экране с инструкциями по выплате денег и за что-то меня благодарит. Возможно, за то, что я дал этому набору некачественного кода соответствующее название (теперь оно используется официально).

Сегодня мы представляем инструмент для дешифровки NoobCrypt, подходящий для всех его известных версий. Процесс разблокировки теперь выглядит намного проще, чем подбор нужного кода. Теперь вам не нужно платить деньги за предоставление ключа. И тем более полагаться на расшифровку своих файлов программе-вымогателю.

Ознакомьтесь с описанием программы NoobCrypt и инструментом для дешифровки .

Alcatraz

Alcatraz Locker — программа-вымогатель, впервые обнаруженная в средине ноября 2016 года. Файлы, заблокированные ею, имеют расширение .Alcatraz. Когда они зашифрованы, появляется подобное сообщение, которое расположено в файле ransomed.html на рабочем столе зараженного компьютера:

В отличие от большинства видов шифрователей, программа Alcatraz не имеет заданного списка расширений файлов, на которые она нацелена. Иными словами, программа шифрует все, что может. Чтобы предотвратить нанесение ущерба операционной системе, Alcatraz Locker шифрует только файлы в каталоге %PROFILES% (обычно C:\Users).

Вымогатель шифрует файлы, используя встроенные функции Windows (API-интерфейс шифрования):

В тексте сообщения с требованием выкупа утверждается, что программа использует шифрование AES-256 с 128-битовым паролем. Анализ данного вредоносного ПО показал, что это не так (применяется 128-байтовый, а не 128-битовый пароль). Однако вирус использует 160-битовый хэш (SHA1) в качестве исходного ключа для 256-битового шифрования AES. В API-интерфейсе шифрования, который используется программой, это реализуется довольно интересным образом:

- Создается 256-битовый массив, заполняемый шестнадцатеричным значением 0x36.

- К первым 160 битам этого массива с начальным 160-битовым хэшем SHA1 применяется функция XOR.

- Рассчитывается SHA1 массива, к которому была применена функция XOR (назовем это Hash1).

- Создается 256-битовый массив, заполняемый шестнадцатеричным значением 0x5C.

- К первым 160 битам этого массива с начальным 160-битовым хэшем SHA1 применяется функция XOR.

- Рассчитывается SHA1 массива, к которому была применена функция XOR (назовем это Hash2).

- 160 битов Hash1 и 96 битов Hash2 объединяются.

Получившийся объединенный хэш используется в качестве исходного ключа для AES256.

После выполнения шифрования AES-256 программа-вымогатель также кодирует уже зашифрованный файл с помощью позиционной системы счисления с основанием 64 (BASE64), в результате чего зашифрованный файл приводится к типичной модели:

Согласно сообщению шифрователя, единственным способом вернуть свои данные является выплата 0,3283 биткойна (около $370 на момент написания статьи). Но теперь вернуть доступ к файлам можно бесплатно, воспользовавшись . Существование 30-дневного ограничения, о котором идет речь в сообщении с требованием денег — еще один обман: расшифровать свои документы можно в любое время, даже спустя 30 дней.

Дешифраторы

Коммутация или

преобразование данных из одного кода в другой – одна из довольно частых

операций в технике построения логических схем. Такие устройства называют

кодировщиками, шифраторами, дешифраторами. Кроме того, если при помощи такого

устройства коммутируется большое количество входных сигналов на небольшое число

выходов, такие устройства называют коммутаторами или мультиплексорами. Если

информация с небольшого числа входов распределяется на большое число выходов,

то устройства называется демультиплексором, или распределителем.

Управление

этими устройствами осуществляется через преобразователи кодов – шифраторы и

дешифраторы. Рассмотрим некоторые из этих устройств.

Дешифратор

– устройство, у которого каждой комбинации логических сигналов на входах

соответствует логической 0 или 1 на одном определенном выходе, все остальные

выходы имеют противоположное состояние (соответственно 1 или 0).

Примеры:

·

Печатающее устройство, где каждому состоянию на 8 входах соответствует

включение одного тягового магнита, приводящего в движение молоточек с

соответствующей буквой.

·

Коммутатор, коммутирующий несколько источников сигнала на вход

одного измерительного устройства.

·

Управление последовательными операциями, не совпадающими во

времени.

Шифраторы

бывают линейные и прямоугольные (матричные).

Линейный

дешифратор – логическое устройство, имеющее всего лишь одну ступень

преобразования кодов.

Схема

дешифратора на 3 разряда.

|

А 22 |

В 21 |

С 2 |

Номер выхода с лог.0 |

|

1 |

1 |

||

|

1 |

2 |

||

|

1 |

1 |

3 |

|

|

1 |

4 |

||

|

1 |

1 |

5 |

|

|

1 |

1 |

6 |

|

|

1 |

1 |

1 |

7 |

В данном случае на одном

из выходов логический нуль, на всех остальных – лог. 1.

Линейный

дешифратор является наиболее быстродействующим. Количество разрядов

дешифрируемого слова определяется числом входов m

примененного логического элемента и нагрузочной способностью элементов

регистра, которых нагружен дешифратором. Для линейного дешифратора на m разрядов справедливы соотношения:

Число входов n

Число

логический элементов 2n

Нагрузочная

способность регистра

источника

сигнала 2n — 1

Задержка

дешифратора t вентиля

Чаще всего

ограничение на размер линейного дешифратора накладывается нагрузочной

способностью регистра – источника сигнала (2n !).

При проектировании дешифратора надо учитывать ложные его срабатывани в случае

неодновременного переключения разрядов регистра или счетчика – источника

сигнала. Для устранения ложных выбросов на выходах дешифратора применяется стробирование.

При этом выход дешифратора блокируется на время переходных процессов в

источнике сигнала.

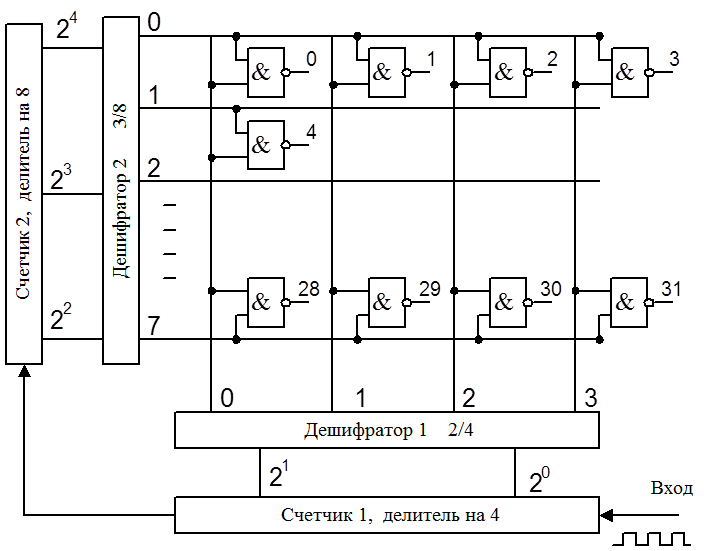

Прямоугольный

дешифратор применяется при большом числе разрядов. В нем осуществляется

ступенчатая дешифрация сигналов (состояний) по следующему принципу:

Входное,

необходимое для дешифрации слово с выхода регистра или счетчика делится на две

части, каждая из которых снабжается линейным дешифратором. Выходы линейных

дешифраторов подаются на основной прямоугольных дешифратор, выполненных на

двухвходовых элементах. Применение 2-х стпенчатых дешифраторов особенно удобно

в устройствах, построенных из набора счетчиков с различными коэффициентами

пересчета или регистров с различной разрядностью.

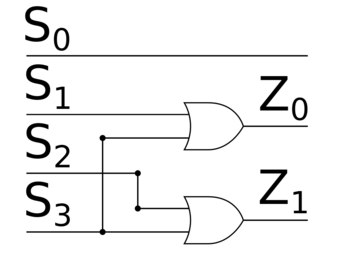

Пример

построения дешифратора для 5 / 32.

Для 2-ух

каскадного прямоугольного дешифратора при одинаковом числе разрядов m в обеих группах требуется:

Число элементов

в выходных каскадах 2m

Нагрузочная

способность выходов линейного дешифратора 2m/2

Нагрузочная

способность разряда регистра 2m/2 — 1

Задержка

дешифратора t

вентиля + t

линейного дешифратора

При большем

числе разрядов в дешифрируемом слове n>6 и ограниченной нагрузочной способности

элементов регистра иногда используются и 3-х каскадные схемы. При этом входное

слово разбивается на 3 части, каждое слово дешифрируется линейным дешифратором,

а выходы этих дешифраторов подаются на входы схем 3И.

Логические функции двоичного дешифратора

Двоичный дешифратор работает по следующему принципу.

Пусть дешифратор имеет n входов. На входы подаётся двоичное слово xn−1xn−2…x{\displaystyle x_{n-1}x_{n-2}…x_{0}}. На выходах формируется код FF1…{\displaystyle F_{0}F_{1}…}, разрядность которого меньше или равна 2n{\displaystyle 2^{n}}. Активным становится разряд, номер которого равен численному представлению входного слова. Под активностью разряда понимается принятие им значения логической единицы, логического нуля или перевод в высокоимпедансное состояние — отключение; конкретное значение зависит от используемой реализации дешифратора. Остальные разряды остаются неактивными. Максимально возможная разрядность выходного слова равна 2n{\displaystyle 2^{n}}.

Дешифратор называется полным, если число выходов равно максимально возможной разрядности выходного слова (2n{\displaystyle 2^{n}}). Дешифратор называется неполным, если часть входных разрядов не используется (то есть число выходов меньше 2n{\displaystyle 2^{n}}).

Например, если для полного двоичного дешифратора (k=2) число входных разрядов n=3, и на вход поступает слово, состоящее из 0102=210, на выходе будет доступно 23=8 бит, из которых активным будет только один — 2-й бит. Этот бит будет равен 1 или 0 (зависит от реализации), а остальные биты будут неактивны (либо будут равны 0 или 1, либо будут находиться в высокоимпедансном состоянии).

Функционирование одноединичного дешифратора, активные выходные сигналы которого принимают значение логической единицы, описывается системой конъюнкций:

F =x¯n−1x¯n−2…x¯1x¯{\displaystyle F_{0}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…{\bar {x}}_{1}{\bar {x}}_{0}}

F1 =x¯n−1x¯n−2…x¯1x{\displaystyle F_{1}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…{\bar {x}}_{1}x_{0}}

F2 =x¯n−1x¯n−2…x1x¯{\displaystyle F_{2}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…x_{1}{\bar {x}}_{0}}

…

F2n−2=xn−1xn−2…x1x¯{\displaystyle F_{{2^{n}}-2}=x_{n-1}x_{n-2}…x_{1}{\bar {x}}_{0}}

F2n−1=xn−1xn−2…x1x{\displaystyle F_{{2^{n}}-1}=x_{n-1}x_{n-2}…x_{1}x_{0}}

Часто дешифраторы дополняются входом E (от англ. enable) — «входом разрешения работы» (включения). Если на этот вход поступает активный логический сигнал (единица или ноль), то один из выходов дешифратора переходит в активное состояние, иначе все выходы неактивны вне зависимости от состояния входов.

Функционирование одноединичного дешифратора с дополнительным входом E описывается системой конъюнкций:

F =x¯n−1x¯n−2…x¯1x¯E{\displaystyle F_{0}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…{\bar {x}}_{1}{\bar {x}}_{0}E}

F1 =x¯n−1x¯n−2…x¯1xE{\displaystyle F_{1}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…{\bar {x}}_{1}x_{0}E}

F2 =x¯n−1x¯n−2…x1x¯E{\displaystyle F_{2}\ ={\bar {x}}_{n-1}{\bar {x}}_{n-2}…x_{1}{\bar {x}}_{0}E}

…

F2n−2=xn−1xn−2…x1x¯E{\displaystyle F_{{2^{n}}-2}=x_{n-1}x_{n-2}…x_{1}{\bar {x}}_{0}E}

F2n−1=xn−1xn−2…x1xE{\displaystyle F_{{2^{n}}-1}=x_{n-1}x_{n-2}…x_{1}x_{0}E}

Обычно микросхемы дешифраторов выполняют с инверсными (NOT) выходами (то есть активный выбранный разряд принимает значение логического нуля).

Двоичное слово на входе дешифратора часто называют адресом.

Пользуемся стандартным Word

Этот редактор очень популярен, именно с ним работает большая часть пользователей. Так что они регулярно сталкиваются с некорректным отображением букв или невозможностью открыть участок с неподходящей кодировкой. Если документ Ворд открылся в режиме ограниченной функциональности, следует ее убрать. Если все еще отображаются непонятные знаки, укажите верную кодировку в программных настройках. Для этого идете по такому пути:

Файл (Office)/Параметры/Дополнительно.

В разделе «Общие» установите галочку в спецнастройке «Подтверждать преобразование формата». Соглашаетесь с изменениями, закрываете прогу, а потом опять открываете файл. В окошке «Преобразование» выбираете «Кодированный текст». Ищите свой вариант.

Определение кодировки

Есть несколько способов определения:

- В Ворде во время открытия документа: если есть отличия от СР1251, редактор предлагает выбирать одну из самых подходящих кодировок. Оценить, насколько они аналогичны, можно по превью текстового образца;

- В утилите KWrite. Сюда загружаете объект с расширением .txt и используете настройки в меню «Кодирование»;

- Открываете объект в обозревателе Mozilla Firefox. При правильном отображении в разделе «Вид» ищите кодировку. Нужный вариант – тот, возле которого установлен флажок. Если все отображается с ошибками, проверяете различные варианты в меню «Дополнительно»;

- Пользователи Unix могут воспользоваться приложением Enca.

С помощью предложенных инструментов вы можете быстро и легко раскодировать текст онлайн. Если у вас мало знаний, воспользуйтесь утилитами с простым меню и функционалом.

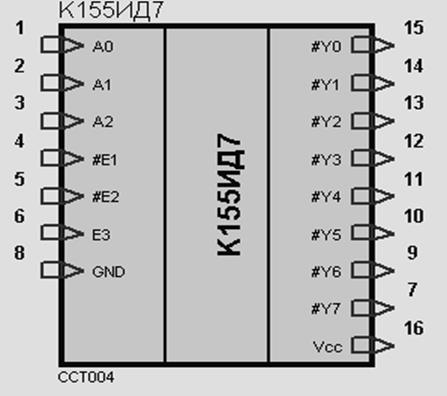

Микросхемы дешифраторы

Функция микросхем дешифраторов, как понятно из названия, состоит в том, чтобы преобразовывать входной двоичный код в номер выходного сигнала, количество которых соответствует количеству состояний двоичного кода, то есть 2N, где N – количество разрядов двоичного кода (количество информационных входов дешифратора). Для обозначения микросхем дешифраторов введён специальный суффикс ИД, например, К555ИД7, а на обозначениях микросхем на принципиальных схемах ставят буквы DC.

В стандартных сериях микросхем существуют дешифраторы на 4, 8 или 16 выходов, соответственно они имеют 2, 3 или 4 входа. Ещё различия между микросхемами включают в себя входы управления и типы выходов микросхем (обычный 2С выход или выход с общим коллектором ОК). Входы дешифраторов обычно обозначают цифрами, которым соответствует вес разряда двоичного числа (1, 2, 4 или 8), а выходы также обозначают цифрами (1, 2, 3 и т.д.). Для примера рассмотрим несколько микросхем дешифраторов: К555ИД14, К555ИД7, К555ИД3.

Микросхемы дешифраторы: слева направо К555ИД14, К555ИД7, К555ИД3.

Данные микросхемы являются стандартными дешифраторами, которые имеют информационные входы 1, 2, 4, 8, входы разрешения С1, С2, С3, объединённые по функции И, а также выходы от 0 до 15. Различие между данными микросхемами состоит в количестве входов и выходов.

Микросхема К555ИД14 представляет собой сдвоенный двоичный дешифратор, каждая половина имеет два информационных входа 1, 2, вход разрешения С и четыре выходных вывода, имеет второе название дешифратор 2 – 4. Микросхема К555ИД7 имеет соответственно три информационных входа, три входа разрешения объединенных по И и восемь выходов, второе название дешифратор 3 – 8. К555ИД3 имеет второе название дешифратор 4 – 16 и имеет четыре информационных входа, два входа разрешения и шестнадцать выходов. Работу данных микросхем можно описать таблицей истинности.

| Входы | Выходы | |||||

| С | 2 | 1 | 1 | 2 | 3 | |

| 1 | Х | Х | 1 | 1 | 1 | 1 |

| 1 | 1 | 1 | ||||

| 1 | 1 | 1 | 1 | |||

| 1 | 1 | 1 | 1 | |||

| 1 | 1 | 1 | 1 | 1 |

Таблица истинности дешифратора 2 – 4 (К555ИД14).

Микросхемы дешифраторы имеют несколько типичных сфер применения. Во первых это непосредственное дешифрирование входных кодов, при этом входы С используются как стробирующие. В таком случае номер активного выхода показывает, какой код поступил на входы. Второй сферой применения является селекция кодов. В этом случае сигнал на следующий каскад цифрового устройства поступает только с одного из выходов дешифратора и когда на входные выводы поступает нужный нам код, об этом свидетельствует появление низкого логического уровня на соответствующем выходе. Ещё одним из применений дешифратора является мультиплексирование линий когда поступающий код на входе определяет номер линии на выходе.